※当サイトはアフィリエイトプログラムによる収益を得ています。

ランサムウェアに強いセキュリティソフト

このページでは、昨今猛威を振るうランサムウェアに強いセキュリティソフトを紹介します。また、ランサムウェアの侵入経路と実際の被害や、ランサムウェアの一般的な対策方法についても記載しています。

目次

| 1 ランサムウェアとは? |

| 2 ランサムウェアに強いセキュリティソフト |

| 2-1 第3者機関 MRG Effitasによる各ソフトの評価 |

| 2-2 ロールバック機能などを持つセキュリティソフト |

| 3 ランサムウェアの侵入経路と被害 |

| 4 ランサムウェアの一般的な対策 |

ランサムウェアとは?

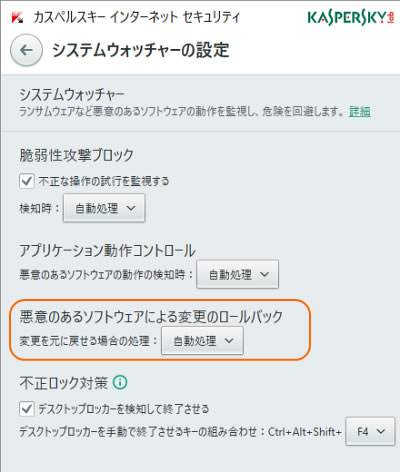

「ランサムウェア(Ransomware)」とは、昨今大流行しているウイルスの一つです。このウイルスに感染すると、PCの中に保存しているフォルダやファイルが暗号化されたり、ロックされたりして、ファイルを開くことができなくなります。ファイルを元に戻すために、身代金(ランサム)を要求することから、身代金要求型ウイルスとも呼ばれます。身代金の支払いには、ビットコインを求められることが多いです。

ランサムウェアに強いセキュリティソフト

ランサムウェア対策機能について、第3者機関から評価され、また万が一感染しファイルが暗号化された場合でも、ファイルをロールバック(元の状態に戻すこと)できるセキュリティソフトを紹介します。結論から書くと、カスペルスキーが非常にランサムウェアに強いセキュリティソフトだと思います。

第3者機関 MRG Effitasによる各ソフトの評価

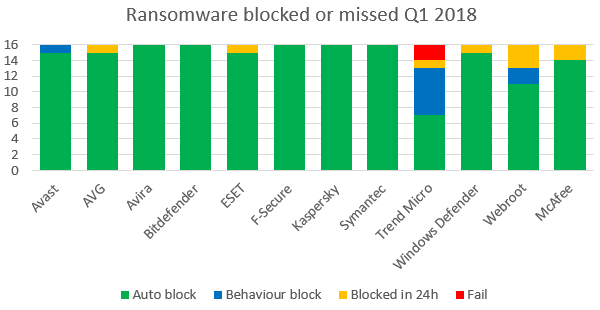

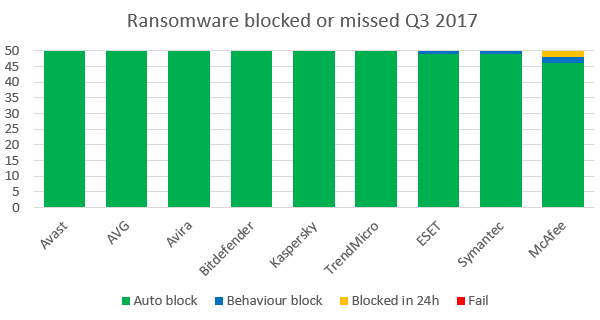

まず、イギリスの第3者機関 MRG Effitasによる各セキュリティソフトのランサムウェアのブロック率を見てみます。下図は直近の調査について、国内で販売されている主要なセキュリティソフトのテスト結果を抜粋してグラフ化したものです。

緑色が自動でブロックできた数、青色がふるまい検知によってブロックできた数、黄色が最初はブロックできなかったが24時間以内にブロックできるようになった数、赤色がブロックに失敗した数となっています。

最近ではどのセキュリティソフトも優秀な成績です。ただ、過去の実績も踏まえると、カスペルスキー、Symantec(ノートン)、Bitdefender(ZERO スーパーセキュリティ)などが高い評価です。

- 2019年

- 2018年

- 2017年

ロールバック機能などを持つセキュリティソフト

ウイルスバスター クラウド 10

ウイルスバスター クラウドは、プログラムがファイルを暗号化する動きを見せた場合、その動きをキャッチし、裏でバックアップを取ります。その後、監視を続け、ランサムウェアであると判明した場合、バックアップからファイルを元に戻します。 さらに、ウイルスバスター クラウドは、「フォルダシールド」という機能を持っています。この機能は、事前にユーザーが指定したフォルダに対して、ウイルスバスター クラウドが正規と認めたプログラムしかアクセスさせません。この機能を使えば、より強固にランサムウェアからデータを保護することが可能です。 |

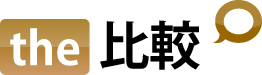

カスペルスキー セキュリティ

カスペルスキーは、システムウォッチャーという機能により、ファイルに対する疑わしい挙動を検知すると、ファイルのバックアップを自動で行います。 万が一、ファイルが改ざんされてしまってもロールバックして、復元する機能を持っています。 この機能により、ランサムウェアによって、ファイルが暗号化された場合にも、ロールバックできます。 |

ランサムウェアの経路と被害

ランサムウェアの侵入経路としては、スパムメールや改ざんされたホームページからが多いです。以前は、スパムメールやホームページも、一見して怪しいとすぐにわかるクオリティでしたが、最近は巧妙化され、特にホームページは見分けがつかないレベルになっています。

Windows の機能を悪用したランサムウェアも登場しています。例えば、Windows の管理共有機能を悪用し、最初に感染したパソコン内のユーザーID、パスワードを利用して、他のパソコンにランサムウェアを送り込み、実行して被害を拡大させるものがあります。さらに、Windows のファイル共有機能の脆弱性を悪用したものも登場しています。管理共有機能の悪用と同様に、他のパソコンにランサムウェアを送り込んで実行し、被害をさらに拡大させます。Microsoftからは、パッチの適用など対策は発表されておりますが、どうしても後手を踏んでしまっている感は否めません。

ランサムウェアの被害規模は今年入ってからより大規模化しており、2017年5月にあったWannaCry(ワナクライ)は、ニュースでも大きく報道されました。WannaCryは、Microsoft Windowsをターゲットとしたランサムウェアで、2017年5月12日から大規模なサイバー攻撃が開始されました。その被害は、150カ国で23万台以上のコンピュータが感染したと言われています。ただ、明らかになっている範囲でこの台数であり、実際はもっと感染している可能性も高いです。日本における被害は、日立製作所や本田技研、JR東日本などでしたが、いずれも小規模な被害に止まっています。セキュリティ会社、カスペルスキーは、被害が大きかったのは、ロシア、ウクライナ、インドなどであったと報告しています。

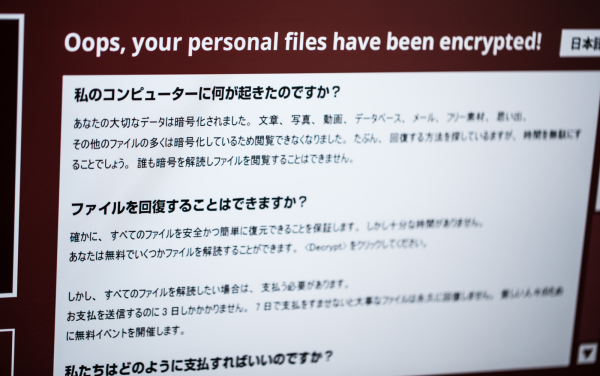

ランサムウェアが表示する身代金要求メッセージの例

また、2017年6月27日には、再びランサムウェアの世界的な被害が確認され、多くの期間で業務に支障が出るなど深刻な事態が発生しました。これは、OS (オペレーティングシステム)を読み込むための領域を破壊する「Petya(ペトヤ/ペチャ)」と呼ばれるマルウェアの亜種とされており、これに感染するとパソコンが利用できないという被害が発生します。さらに、1台のパソコンが感染することで、ネットワーク経由で他の複数のコンピュータにも感染が広がる可能性が指摘されています。

感染すると、OSの起動ができなくなるだけでなく、PCのデータも暗号化されます。しかも、この暗号化時は、「ファイルの拡張子が変わる」、「壁紙が変わる」、「金額を要求するウインドウが出る」というような目に見えた画面上の変化がないため、感染に気づきづらいそうです。

このように、ランサムウェアの被害は増加しているだけでなく、その規模も大きくなっている傾向があります。ランサムウェアは、亜種がどんどん増えており、セキュリティ対策が後手になりやすく、攻撃側が利用しやすい点が被害の増加に拍車をかけているといえます。

それでは、このランサムウェアの被害を最小限に食い止めるには、どのような方法があるのでしょうか。次の章では、その方法について見ていきましょう。

ランサムウェアの一般的な対策

それでは、ランサムウェアの脅威からパソコンを守るための対策についてお伝えしましょう。ここでは、以下の5つの方法を紹介します。

1 不要なメール、閲覧不要なWebページを開かない

2 感染したPCをネットワークから切り離す

3 Windows Update を最新の状態にして、脆弱性を無くす

4 セキュリティソフトの導入

5 クラウドにフォルダ、ファイルをバックアップする

ランサムウェアへの対策は、大きく分けると2つです。一つは「運用面の対策」、そして、もう一つは「OSやセキュリティソフトなどによる対策」です。ここで紹介する5つの方法は、1と2が運用面の対策、3〜5がOSやセキュリティソフト、アプリケーションによる対策になります。それでは、一つずつ見ていきましょう。

1 不要なメール、閲覧不要なWebページを開かない

まずは不要な操作は極力行わないことです。ランサムウェアの代表的な侵入例としてメールがありますが、怪しいメールは絶対に開かないことです。できれば、添付ファイルだけでなく、メールそのものを開かないようにしましょう。

本来個人宛に届くメールが会社のアドレスに届くということはありません。そういったメールは、つい開いてしまいがちですが、もし開いてしまった場合でもメールに指示されている行動を取らないようにしましょう。

メールをチェックするポイントは、まずアドレスです。アドレスのドメインなど必ずチェックしましょう。これで多くの場合はメールを開かずに済むはずです。そして、件名の文言がおかしいと思ったものも極力開かないようにしましょう。固有名詞などが入っていない場合は、特に注意が必要です。

さらに、Webページの閲覧も不要なものは開かないことをおすすめします。Webページにアクセスした瞬間にブラウザ上でプログラムが実行され、ランサムウェアがパソコン内で実行されることもあります。アダルトサイトなどはもちろんですが、ECサイトを装ってランサムウェアプログラムを実行させようとするものもあります。正直、ぱっと見で判断するのは難しいでしょう。目的に関係のないサイトは開かないのが賢明です。

2 感染したPCをネットワークから切り離す

最近のランサムウェアによる攻撃が巧妙化していることはお伝えした通りですが、そのために誤ってメールを開いてしまったり、Webサイトにアクセスしてしまうことは十分にありえます。

そこで、行なっていただきたいことが、もし感染した場合、そのパソコンをネットワークから切り離すことです。ランサムウェアは、感染したパソコンからネットワークを通じて他のパソコンにも危害を与えます。そして、その被害をさらに大きなものにして、多額の身代金を要求できるようにするのです。そのため、感染が確認されたらすぐにネットワークから切り離すことが重要です。

企業の場合、少しでも自分のパソコンがおかしいと感じたら、すぐにシステム管理者へ連絡して、ネットワークから外すための指示を仰ぎましょう。ランサムウェアにかからないようにするための対策も必要ですが、かかってしまった場合の対策も確実に実行できるように準備しましょう。

3 Windows Update を最新の状態にして、脆弱性を無くす

OSを常に最新の状態にアップデートしておくことも重要です。これにより、脆弱性を無くし、ランサムウェアによる被害を最小限に食い止めることができるでしょう。MicroSoftもランサムウェアに対応できるようセキュリティバッチなどを公開しています。それらを確実にアップデートできるように設定しておきましょう。

最近はほとんどなくなったかと思いますが、Windows XPなどマイクロソフトの保証対象外の古いOSを使っている場合は、OSのアップデートが止まっています。セキュリティ上、問題がありますので、最新のOSを利用することをおすすめします。

もちろん、最新のWindows 10を使っているからといって、油断は禁物です。ちょっとした操作ミスで、Windows アップデートが自動でされなくなったということもあります。週に1回くらいは、最新の状態になっているかチェックするようにしましょう。

4 セキュリティソフトの導入

ランサムウェアに強いセキュリティソフトを導入することも考えたいところです。最近は、セキュリティソフトメーカーもランサムウェア対策には力を入れています。セキュリティソフトについては上で紹介した「ランサムウェアに強いセキュリティソフト」をご覧ください。

セキュリティソフトを選定するときは、ソフトの性能を確認するだけではなく、実際に無料版を使って問題なく運用できるか検証することが大切です。OSとの相性でうまく動作しなかったり、他のソフトと競合することもありますので、そういった点で問題がないかチェックしましょう。理想は、ランサムウェアが侵入してきたところをブロックできたことを確認することですが、ここまでは難しいので、普段の動作のチェックを優先するようにしましょう。

セキュリティソフトの価格を懸念する方もいらっしゃいますが、ランサムウェアにかかってデータを失ったり、業務に支障が出ることを考えれば、しっかり投資する方が良いでしょう。

5 クラウドにフォルダ、ファイルをバックアップする

対策の最後にお伝えしたいのが、データをクラウドにバックアップすることです。ランサムウェアによって被害を受けるのはデータです。このデータさえ守れれば良しと考えれば、バックアップを取って、いざという時そこから復元すれば被害を最小限に食い止めることができます。

NASやファイルサーバーにデータをバックアップしている例が多いでしょう。しかし、ネットワーク内部のPCがランサムウェアに感染した時に、サーバーやNASも被害を受けて、バックアップしたデータも暗号化されたり、抹消されたりします。

そこで、確実なバックアップ方法として、クラウドバックアップがおすすめです。クラウド環境であれば、ランサムウェアが危害を加えることはできません。また、クラウドサーバーを提供している会社もセキュリティ対策を万全にしてますので、バックアップデータを安心して保存することができます。

また、更新頻度が少ない(ほぼない)データは、外付けハードディスクにバックアップし、物理的に切り離しておくのも良いでしょう。

ここまで、ランサムウェア対策として5つの方法を紹介しました。一つ一つの方法は、ランサムウェアを完全に防ぐことができるものではありませんが、組み合わせることで感染のリスクを低減したり、感染した時の被害を最小限に食い止めることができます。ぜひ実施を検討してみて下さい。

関連リンク

各社セキュリティソフトの詳細な比較はこちら。

ランサムウェアの対策と感染時に行うべきこと - トレンドマイクロ(外部リンク)

ランサムウェアとは?大きな被害を受ける前に知るべき11の対策 - マカフィー(外部リンク)